EAGLE Security UNLIMITED

Un'applicazione per proteggere il tuo telefono dall'ascolto

Nessuno sarà sorpreso dal fatto che il tuo cellulare possa ascoltare. Fare intercettazioni telefoniche è diventato particolarmente semplice e comune poiché gli intercettatori IMSI sono diventati economici e convenienti. Chiunque può acquistare un dispositivo e Internet.

In che modo è possibile rendere pubbliche le conversazioni e la corrispondenza SMS? Ci sono tre modi principali.

1. Spyware

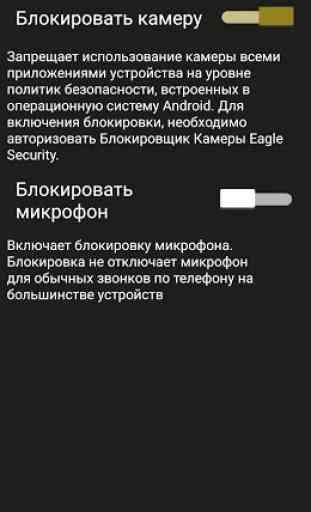

Il software installato sul telefono può registrare le conversazioni e riprendere video dalla videocamera non solo durante le conversazioni telefoniche, ma anche quando il telefono è in modalità standby.

Metodo di protezione: è necessario controllare attentamente quali dei programmi installati hanno accesso alla videocamera, al microfono, a Internet, alla tua posizione e se ti fidi dei produttori. Eagle Security ti consente di ottenere un elenco completo di applicazioni che hanno accesso all'hardware del dispositivo, nonché di impedire al software indesiderato di accedere alla videocamera e al microfono.

2. Sostituzione della stazione di base

Recentemente, questo metodo sta guadagnando sempre più popolarità. A non più di 500 metri da te c'è un complesso di intercettazioni, delle dimensioni di una piccola valigia, che si impersona come stazione base. Tutti i telefoni nella gamma sono collegati ad esso a causa di un segnale più forte. Spesso questi dispositivi vengono utilizzati simultaneamente con il segnale GSM "jamming" per sopprimere il segnale di altre torri cellulari

Le azioni della stazione di base errata rimangono invisibili a te, poiché il segnale ascoltato viene reindirizzato alla stazione reale e la conversazione avviene come al solito. Un tale complesso da ascoltare ora è possibile acquistare su Internet ad un prezzo accessibile.

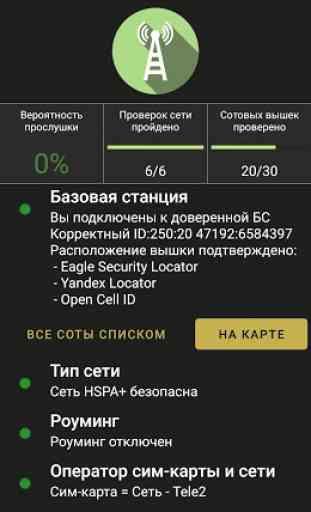

Metodo di protezione: rilevamento degli identificatori delle stazioni di base a cui è collegato il telefono, nonché altri segni indiretti di intercettazioni telefoniche, che includono:

1. La presenza di una sola torre visibile nell'area di buona copertura. Nello stato normale, il telefono può vedere dozzine di stazioni cellulari, mentre i dispositivi di intercettazione vocale sopprimono i segnali di tutte le torri eccetto il falso

2. Commutazione imprevista del telefono 2G nell'area del segnale. 2G è la crittografia più semplice da decifrare.

3. Passa il telefono al roaming nella tua regione di residenza

e altri

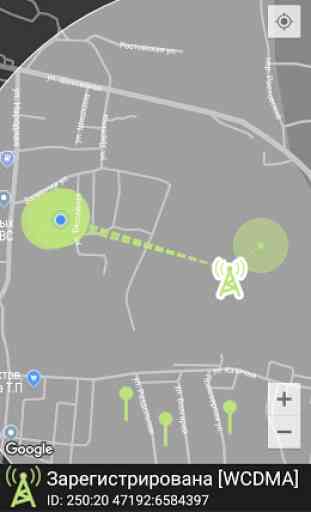

Eagle Security controlla la firma della stazione, molti dei complessi di intercettazioni non soddisfano gli standard per la Russia e tracciano anche la posizione delle stazioni. Se una stazione base si muove per la città o scompare periodicamente dalla sua posizione, viene contrassegnata come sospetta, Eagle Security notifica all'utente. La posizione della torre viene inoltre verificata sulle basi aperte delle celle ed è contrassegnata sulla mappa nell'applicazione.

Questa situazione non garantisce di essere ascoltata, ma si consiglia di non parlare al telefono e di inviare messaggi quando il telefono è collegato a una base station discutibile.

3. La terza via

In presenza di appuntamenti nelle strutture di potere, è possibile ottenere il permesso ufficiale di ascoltare il telefono attraverso l'operatore. Hai solo bisogno di rendere la persona coinvolta nel caso criminale, almeno come testimone. Allo stesso tempo, l'uomo stesso non saprà mai di questa materia.

Metodo di protezione: usa messaggeri con crittografia end-to-end, come Telegram, per chiamate e messaggi se hai il sospetto che le forze di sicurezza possano ascoltarti. Sfortunatamente, non c'è altro modo per proteggersi al momento. L'utilizzo di schede SIM e telefoni "a sinistra" non ti proteggerà, poiché sono facilmente calcolati dalla tua posizione e dai numeri che stai chiamando.

Eagle Security aiuta i suoi utenti a proteggersi dal primo e dal secondo metodo di intercettazione descritti qui.

Tag: intercettazioni, sicurezza, intercettazioni, spyware, spia, antivirus, protezione, guardia, privacy, intercettatore IMSI

Nessuno sarà sorpreso dal fatto che il tuo cellulare possa ascoltare. Fare intercettazioni telefoniche è diventato particolarmente semplice e comune poiché gli intercettatori IMSI sono diventati economici e convenienti. Chiunque può acquistare un dispositivo e Internet.

In che modo è possibile rendere pubbliche le conversazioni e la corrispondenza SMS? Ci sono tre modi principali.

1. Spyware

Il software installato sul telefono può registrare le conversazioni e riprendere video dalla videocamera non solo durante le conversazioni telefoniche, ma anche quando il telefono è in modalità standby.

Metodo di protezione: è necessario controllare attentamente quali dei programmi installati hanno accesso alla videocamera, al microfono, a Internet, alla tua posizione e se ti fidi dei produttori. Eagle Security ti consente di ottenere un elenco completo di applicazioni che hanno accesso all'hardware del dispositivo, nonché di impedire al software indesiderato di accedere alla videocamera e al microfono.

2. Sostituzione della stazione di base

Recentemente, questo metodo sta guadagnando sempre più popolarità. A non più di 500 metri da te c'è un complesso di intercettazioni, delle dimensioni di una piccola valigia, che si impersona come stazione base. Tutti i telefoni nella gamma sono collegati ad esso a causa di un segnale più forte. Spesso questi dispositivi vengono utilizzati simultaneamente con il segnale GSM "jamming" per sopprimere il segnale di altre torri cellulari

Le azioni della stazione di base errata rimangono invisibili a te, poiché il segnale ascoltato viene reindirizzato alla stazione reale e la conversazione avviene come al solito. Un tale complesso da ascoltare ora è possibile acquistare su Internet ad un prezzo accessibile.

Metodo di protezione: rilevamento degli identificatori delle stazioni di base a cui è collegato il telefono, nonché altri segni indiretti di intercettazioni telefoniche, che includono:

1. La presenza di una sola torre visibile nell'area di buona copertura. Nello stato normale, il telefono può vedere dozzine di stazioni cellulari, mentre i dispositivi di intercettazione vocale sopprimono i segnali di tutte le torri eccetto il falso

2. Commutazione imprevista del telefono 2G nell'area del segnale. 2G è la crittografia più semplice da decifrare.

3. Passa il telefono al roaming nella tua regione di residenza

e altri

Eagle Security controlla la firma della stazione, molti dei complessi di intercettazioni non soddisfano gli standard per la Russia e tracciano anche la posizione delle stazioni. Se una stazione base si muove per la città o scompare periodicamente dalla sua posizione, viene contrassegnata come sospetta, Eagle Security notifica all'utente. La posizione della torre viene inoltre verificata sulle basi aperte delle celle ed è contrassegnata sulla mappa nell'applicazione.

Questa situazione non garantisce di essere ascoltata, ma si consiglia di non parlare al telefono e di inviare messaggi quando il telefono è collegato a una base station discutibile.

3. La terza via

In presenza di appuntamenti nelle strutture di potere, è possibile ottenere il permesso ufficiale di ascoltare il telefono attraverso l'operatore. Hai solo bisogno di rendere la persona coinvolta nel caso criminale, almeno come testimone. Allo stesso tempo, l'uomo stesso non saprà mai di questa materia.

Metodo di protezione: usa messaggeri con crittografia end-to-end, come Telegram, per chiamate e messaggi se hai il sospetto che le forze di sicurezza possano ascoltarti. Sfortunatamente, non c'è altro modo per proteggersi al momento. L'utilizzo di schede SIM e telefoni "a sinistra" non ti proteggerà, poiché sono facilmente calcolati dalla tua posizione e dai numeri che stai chiamando.

Eagle Security aiuta i suoi utenti a proteggersi dal primo e dal secondo metodo di intercettazione descritti qui.

Tag: intercettazioni, sicurezza, intercettazioni, spyware, spia, antivirus, protezione, guardia, privacy, intercettatore IMSI

Categoria : Comunicazione

Ricerche associate